Wtorek, 23 sierpnia 2016, 10:25

ProjectSauron: zaawansowana platforma szpiegowska przechwytująca zaszyfrowaną komunikację rządową

Kaspersky Lab wykrył „ProjectSauron” – kampanii cyberprzestępczej, której celem są organizacje rządowe. Atakujący wykorzystują unikatowy zestaw narzędzi dla każdej z ofiar, w wyniku czego szkodliwe działania są bardzo trudne do wykrycia. Nadrzędnym celem atakujących jest najprawdopodobniej cyberszpiegostwo.Grupa ProjectSauron jest szczególnie zainteresowana uzyskiwaniem dostępu do zaszyfrowanych kanałów komunikacji, śledząc je z użyciem zaawansowanej platformy cyberszpiegowskiej, która wykorzystuje zestaw unikatowych narzędzi i technik. Najistotniejszym elementem taktyki grupy ProjectSauron jest umyślne unikanie powtarzania się: atakujący dostosowują szkodliwe narzędzia i infrastrukturę dla każdego z celów i nigdy nie używają ponownie tych samych metod. Takie podejście, uzupełnione o różne metody wyprowadzania skradzionych danych, pozwala ugrupowaniu prowadzić potajemne, długotrwałe kampanie szpiegowskie w sieciach ofiar.

Osoby stojące za kampanią ProjectSauron sprawiają wrażenie doświadczonych ekspertów, którzy czerpią wiedzę od innych zaawansowanych ugrupowań, takich jak Duqu, Flame, Equation oraz Regin, adaptując cześć ich najbardziej innowacyjnych technik i udoskonalając je, a wszystko w jednym celu – by jak najdłużej działać w sieciach ofiar bez wykrycia.

- Do najistotniejszych narzędzi i technik wykorzystywanych przez ugrupowanie ProjectSauron należą:

- Unikatowe podejście do każdej ofiary. Najważniejsze szkodliwe moduły posiadają różne rozmiary oraz nazwy i są przygotowywane indywidualnie dla każdej ofiary, co sprawia, że działania grupy są bardzo trudne do wykrycia. Symptomy infekcji zaobserwowane u danej ofiary są niemal całkowicie bezużyteczne w przypadku pozostałych ofiar.

- Działanie wyłącznie w pamięci. Szkodliwe narzędzia wykorzystują legalne skrypty aktualizacji i pozwalają na pobieranie dalszych modułów lub wykonywanie poleceń cyberprzestępców, funkcjonując wyłącznie w pamięci atakowanego komputera.

- Nastawienie na zaszyfrowane kanały komunikacji. ProjectSauron aktywnie szuka informacji związanych z rzadko występującym, personalizowanym oprogramowaniem wykorzystywanym do szyfrowania komunikacji sieciowej. To oprogramowanie klient-serwer jest stosowane do zabezpieczania komunikacji, połączeń głosowych, korespondencji e-mai i wymiany dokumentów. Atakujący są szczególnie zainteresowani komponentami oprogramowania szyfrującego, kluczami, plikami konfiguracyjnymi oraz lokalizacją serwerów, które przekazują zaszyfrowane informacje między węzłami.

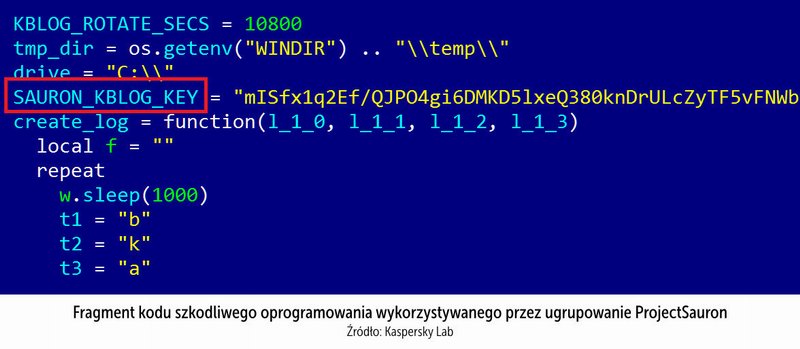

- Możliwość dostosowywania szkodliwej funkcjonalności przy użyciu skryptów. Ugrupowanie ProjectSauron stosuje zestaw narzędzi przygotowanych z użyciem języka skryptowego Lua. Język ten jest niezmiernie rzadko stosowany w świecie cyberprzestępczym – wcześniej został zidentyfikowany tylko w kampaniach Flame oraz Animal Farm.

- Przenikanie do sieci odizolowanych od internetu. ProjectSauron korzysta ze specjalnie przygotowanych nośników USB do infekowania sieci, które nie mają połączenia z internetem. Nośniki te zawierają ukryte sekcje, w których zapisywane są skradzione dane.

- Wiele mechanizmów wyprowadzania danych. Atakujący stosują szereg metod pozyskiwania skradzionych danych, łączne z legalnymi kanałami, takimi jak e-mail – w tym przypadku wyprowadzane dane są ukrywane w codziennym ruchu.

Na chwilę obecną zidentyfikowano ponad trzydzieści ofiar, z których większość zlokalizowana jest w Rosji, Iranie, Rwandzie oraz w krajach, w których korzysta się z języka włoskiego. Na celowniku atakujących może być więcej organizacji z innych części świata.

W oparciu o własne badania eksperci z Kaspersky Lab ustalili, że organizacje znajdujące się na celowniku omawianej grupy odgrywają kluczową rolę w funkcjonowaniu struktur państwowych i obejmują:

Analiza kryminalistyczna wykazała, że grupa ProjectSauron działa od czerwca 2011 r. i ciągle jest aktywna. Metoda wykorzystywana przez atakujących do wstępnej infekcji ofiar pozostaje nieznana.

Wersja do druku

Wersja do druku Podobne tematy

Starsze

Wzrost liczby sieci zainfekowanych komputerów z systemem Linux, 10:22

Intel: 7 nanometrów bez EUV?, 9:28

Nowsze

Wybory w Stanach Zjednoczonych oraz Donald Trump - spam w II kw. 2016 r., 10:36

Redakcja nie ponosi odpowiedzialności za wypowiedzi Internautów opublikowane na stronach serwisu oraz zastrzega sobie prawo do redagowania, skracania bądź usuwania komentarzy zawierających treści zabronione przez prawo, uznawane za obraźliwie lub naruszające zasady współżycia społecznego.

Brak komentarzy. Może warto dodać swój własny?

Copyright © 2002-2026 | Prywatność | Load: 49.73 | SQL: 9 | Uptime: 14 days, 21:42 h:m |

Wszelkie uwagi prosimy zgłaszać pod adresem eddy@heh.pl

Udostępnij

Udostępnij